Datenschutz

Innovative Systemarchitektur - Mehr Datensicherheit

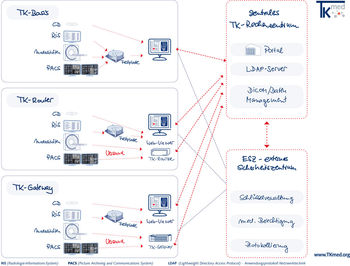

Innerhalb des Systems werden drei unabhängige „Hoheitsbereiche“ unterschieden.

- Die Teilnehmerstruktur ist auf einem separaten LDAP-Server hinterlegt, zu dem ausschließlich die AUC Zugriff hat.

- Die Verwaltung der Schlüssel ("Codes") erfolgt unabhängig in einem externen Sicherheitszentrum. Alle Daten werden beim Sender verschlüsselt, gelangen dann verschlüsselt in die zentrale TK-Infrastruktur und werden erst auf Seiten des Empfängers wieder entschlüsselt (Ende-zu-Ende-Verschlüsselung).

- Die zentrale TKmed®-Infrastruktur selbst enthält ausschließlich verschlüsselte Daten. Ohne Zugriff auf das externe Sicherheitszentrum können diese nicht gelesen werden.

Zusätzlich wird eine so genannte Zwei-Faktor-Authentifizierung umgesetzt:

Faktor 1 plus Faktor 2 = sichere Authentifizierung

Zum Hintergrund:

Jede Einrichtung besitzt mit ihrer Internetanbindung eine einzigartige Netzwerkkennung (IP-Adresse). Damit sind klinikinterne Rechner einer Einrichtung bereits eindeutig zugeordnet (Faktor 1). Ein Nutzer am klinikinternen Rechner bekommt jedoch erst mit seinem Login (Faktor 2) Zugriff auf das Portal.

Rechner oder mobile Endgeräte außerhalb der Einrichtung werden aufgrund ihrer Netzwerkkennung als externe Systeme erkannt. Daher ist die Eingabe eines zweiten Faktors für die sichere Authentifizierung erforderlich. Dies passiert wie folgt: der Nutzer generiert ein Einmal-Passwort per Security-Token (Smartphone-App oder Nummerngenerator = Faktor 1). Erst dann ist der Zugriff auf das Portal mit dem eigenen Login (Faktor 2) möglich.